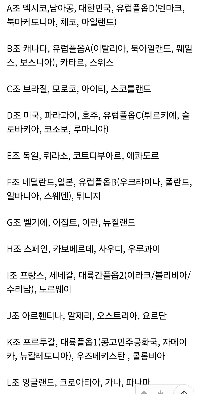

画像テキストの翻訳

国内サイバーセキュリティ業界No.1企業のSK-Dusがハッカー攻撃により内部データが流出する事件が発生した。同社はハッカーをおびき寄せようとしている。

jjaデータ;つまり、単なる蜜味の漏洩だったという当初の説明に反して、実際の業務データは社内従業員の個人メールを通じて漏洩したということだ。

確認されているように、その影響は拡大しています。

サイバーセキュリティ業界によると、SKシールダースは18日午前10時、韓国インターネット安全保障院(KSA)にサイバー侵害事件を正式に通報した。

これに先立ち、ヘリムグループの「ブレク・スランタク」は17日、ダークウォールオールを通じてSKシルダスト・ヘリムヘの顧客とネットワーク情報、人事給与データを配信した。

約40のサンプルファイルが公開され、セキュリティ技術情報を含む24GBの機密情報を盗むことができると主張した。

論争が起きると、SKシールダーズは声明を発表し、データはハッカーの手法を分析し追跡するためにハニー・フレーバーから流出したものであり、すべて偽物であると述べた。

しかし、セキュリティ専門家らは、公開されたアカウントから金文社と公的機関に関する情報、SKシールダスとは無関係の個人の身分証明書写真を発見した。

名前の信憑性には疑問があります。

SKシールダースは、サンプルデータの再チェックの過程で実際に従業員の個人メールから一部のデータが漏洩したことを喜んで認めた。会社、つまり

画像テキストの翻訳

従業員の個人メールは、Honeyfar のインストールに使用される仮想マシン (VM) 内のグループ ブラウザーに自動的にログインされます。

箱の中のビジネス文書の一部が流出したと説明されている。つまり、ハッカーを捕まえるために「本物の餌」が混ぜ込まれていたのです。

韓国最大のホワイトハッカーグループ「EQST」を所有し、韓国反ランシムウェア同盟(KARA)を率いるなど、セキュリティ業界のリーダーとなった。

ハッカー攻撃による侵害が予想されるため、業界では不安が高まっている。 SK Shielders は現在、問題の電子メールについて徹底的な調査とフォレンジック作業を行っています。

開始されました。

ハッカーを捕まえるために偽の情報を拡散する

本当の情報が漏れました(笑)